6 月 25 日消息,网络安全公司 Elastic Security 于 6 月 22 日发布博文,曝光了名为 GrimResource 的全新攻击技术,利用特制的微软管理控制台(MMC)文件,以及尚未修复的 Windows 跨站脚本攻击(XSS)漏洞,来执行任意代码。

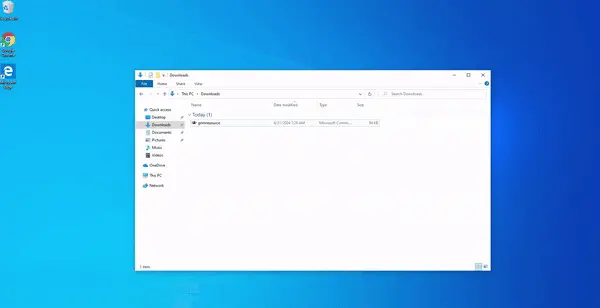

Elastic Security 于今年 6 月 6 日发现了上传到 VirusTotal 的一个样本(sccm-updater.msc),发现已经有黑客利用 GrimResource 发起网络攻击,而且目前最新 Windows 11 版本中尚未修复这个跨站脚本漏洞。

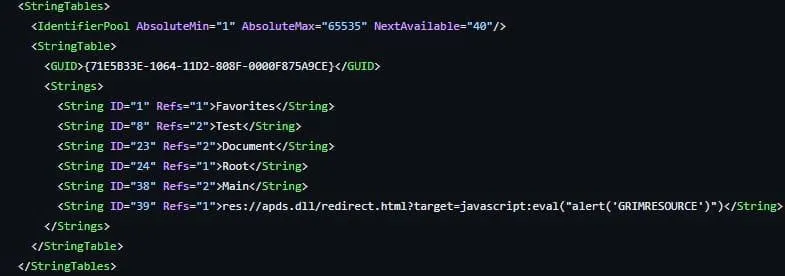

GrimResource 攻击始于一个恶意 MSC 文件,该文件试图利用 "apds.dll" 库中一个基于 DOM 的跨站脚本漏洞,通过伪造的 URL 执行任意 JavaScript。

该漏洞于 2018 年 10 月报告给 Adobe 和微软,虽然两家公司都进行了调查,但微软认定该漏洞不符合立即修复的标准。

截至 2019 年 3 月,该跨站脚本漏洞仍未打补丁,目前尚不清楚该漏洞是否已得到解决。

在 StringTable 中引用 apds.dll 重定向

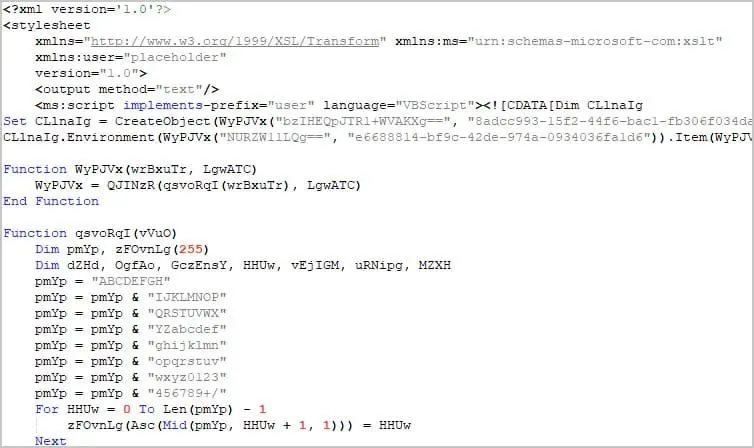

恶意 VBScript 文件

攻击者分发的恶意 MSC 文件包含对 StringTable 部分中存在漏洞的 APDS 资源的引用,因此当目标打开该文件时,MMC 会对其进行处理,并在“mmc.exe”情境中触发 JS 执行。

Elastic 解释说,跨站脚本漏洞可与“DotNetToJScript”技术相结合,通过 JavaScript 引擎执行任意 .NET 代码,从而绕过任何安全措施。

IT之家附上该跨站脚本演示图如下:

【来源:IT之家】