在远程控制领域,安全是具有先天敏感性的课题,企业在选择远程控制方案时,往往会将安全作为一票否决的红线,一切业务层面远程连接的诉求,都需要在安全的规范下推进。在这一背景下,一个专业的远程控制方案,是否能够通过严格且权威的安全渗透测试,就变得十分重要。

近期,国民级远程控制品牌贝锐向日葵就参与并通过了上海计算机软件技术开发中心进行的安全渗透测试,获评安全等级最高的“低风险系统”,企业服务安全性再获得权威认证。

本次安全渗透测试覆盖面广,测试深度高,权威性强,共涉及超过12个类型、69个具体项目,其安全渗透测试完全符合国家标准和规范,高于行业一般标准,可信度远高于商业测试机构。

目前,贝锐向日葵企业远控方案是远控行业内独家通过国家级权威测试机构安全测试的方案。那么贝锐向日葵究竟采取了哪些安全策略,搭载了哪些安全功能,使其能够成为如今这样一个安全上获得认可,受到广泛信赖的企业远控方案呢?下面我们就来简单了解一下。

底层技术安全架构解析

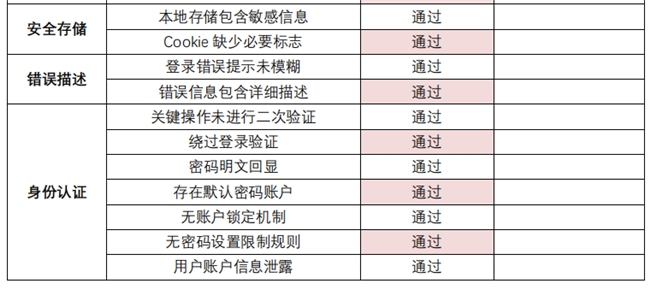

远程控制的技术安全,核心内容是服务器安全、传输加密、配置安全、数据传输、安全储存、身份认证等等。在这些项目中,贝锐向日葵均通过了渗透测试,没有发现重大漏洞。

具体到向日葵的安全策略:

通讯策略方面,贝锐向日葵确保被控端只有经过用户授权才能进行远控。

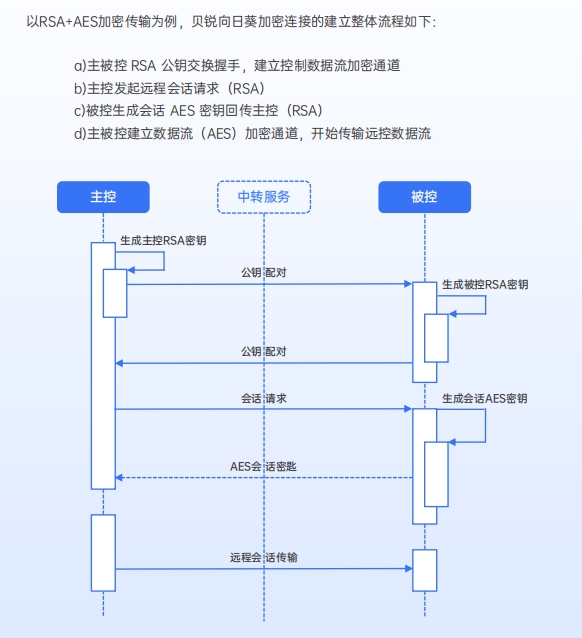

数据传输方面,向日葵采用双向RSA+AES加密传输,也支持国密SM2+SM4双向加密传输。

身份验证机制方面,贝锐向日葵保证只有被控客户端本机才能签发远程会话的准入授权。在未经授权的情况下,即使是处于同一局域网的贝锐向日葵客户端,彼此之间也不会进行任何通讯、不会建立任何的数据连接。

数据储存策略方面,所有数据、包括配置信息、身份验证信息、日志信息等全部留存在用户提供的本地服务器,经过算法加密,并且每台被控设备拥有仅保存于本地的专属密钥,即使攻击者入侵被控设备,也无法直接获取到解密后的身份验证信息;同时贝锐向日葵私有化部署版本不与公有云版本以及其他私有化部署产生任何数据通讯。

业务安全策略解析

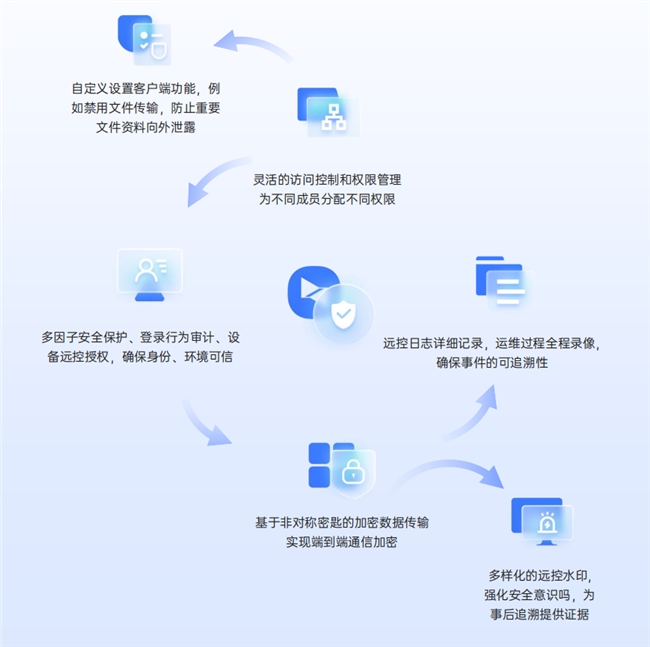

贝锐向日葵构建了“事前防范-事中守护-事后追溯”的业务安全逻辑,为企业提供了一个完善且灵活的安全框架。

该安全框架包括诸多实用且成熟的功能,例如事前的精细化授权、多因子安全保护;事中守护的水印策略、软件自定义权限;事后追溯的日志审计、硬件变更记录等。

企业可以根据自身需要,调整最为合适的安全整体策略,灵活应对具体业务中的安全需求,实现自主的、多场景、多用途的安全远控。

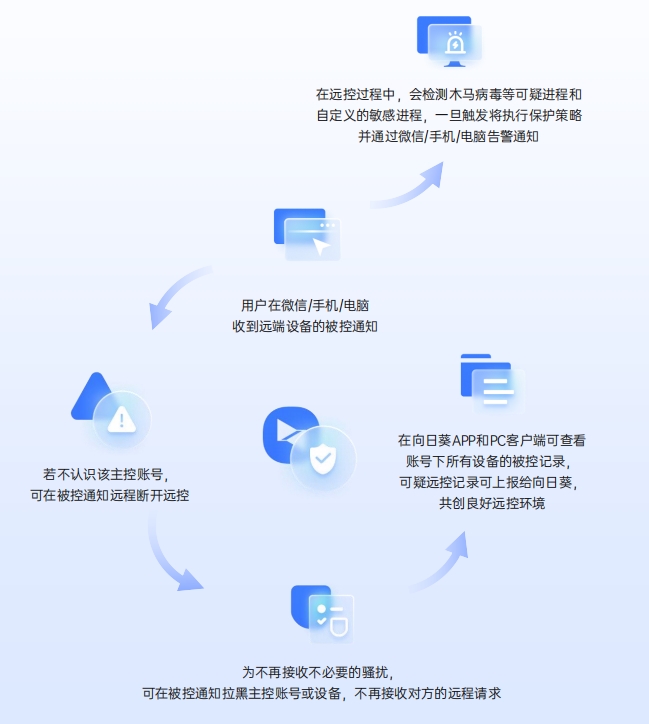

此外,向日葵无论是企业版还是个人版,在业务安全层面都遵循一个“被控端”为核心原则:在远程控制开始前,我们可以通过下列功能设置来提前规避部分风险,这些功能包括双重验证访问、设置防骚扰策略、被控风险提醒...

远程协助进行的过程中,作为被协助一方可以牢牢掌握自己设备的主导权我们可以禁止控制端鼠标操作、文件传输,如果主被控双方同时在操作鼠标,鼠标的控制器优先属于被协助一方,我们可以及时阻止主控端对您实施安全敏感的操作。

当远程协助结束后,向日葵也提供了事后追溯的手段:我们可以查看远程控制和文件传输等操作的详细记录,这些记录也可以发送至您的向日葵软件端和绑定的微信。

当我们正在对远端自己的设备进行远程控制时,向日葵同样搭载了确保我们信息隐私安全的功能,比如隐私屏、客户端自动锁定、被控结束后自动锁屏等等,这些功能都能够大幅降低用户个人疏忽而出现安全敞口的风险。

在上述具体的安全功能之外,贝锐向日葵作为国民级远程控制品牌,还联合上海市软件行业协会发布了远程控制行业首个团体标准,加速了远程控制软件技术在未来更广泛场景中的落地应用;同时,向日葵母公司“贝锐”深耕远程连接领域18年,已有超1亿注册用户,超120万企业客户,接入设备超过20亿台。

如果您对上述内容,或者向日葵其他的方案感兴趣,欢迎前往官网或者官方公众号了解详情。