近日,安全牛发布了《勒索攻击防护技术应用指南(2024版)》,绿盟科技以其在勒索攻击防护方向深厚的沉淀,入选2024年度勒索攻击防护技术领域十大代表性厂商。

随着数字中国的深入推进,公共数据、企业数据、个人数据的应用价值越来越高,针对网络、信息、数据的攻击层出不穷,给网络空间安全带来极大的威胁。2023年勒索攻击数量增加73%,赎金总额高达11亿美金以上,已成为造成的损失最高的网络犯罪之一。

勒索病毒攻击防护综合解决方案

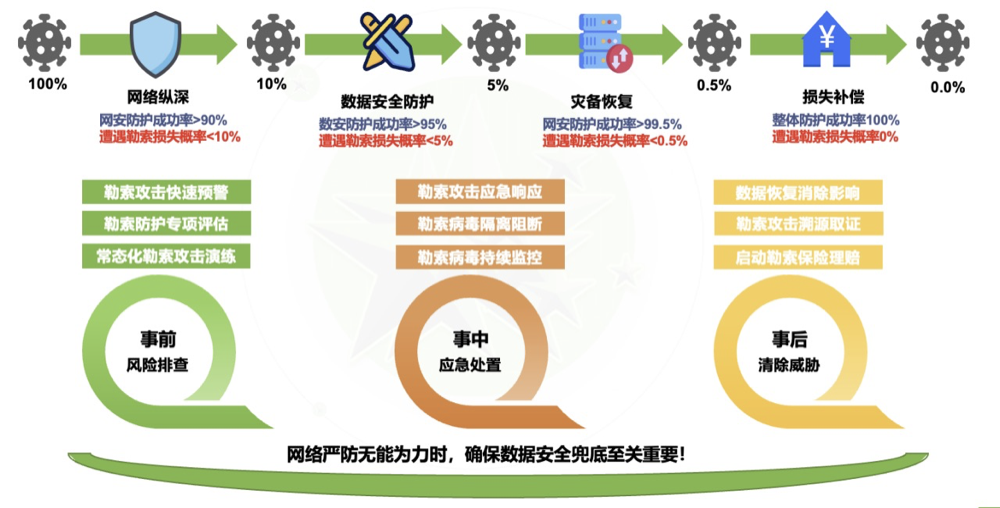

绿盟科技《勒索病毒攻击防护综合解决方案》以其科学合理、行之有效的勒索攻击防护获得业界认可。总结形成了全方位监控采集、自适应协同分析、自动化编排响应、全流程管理协同的全天候、全方位、全场景的方案。特别是方案中提出事前风险排查、事中应急处置、事后清除威胁的三大模块九大核心能力,得到了业界专家和服务客户的一致认可。

*勒索病毒攻击防护综合解决方案

事前风险排查

核心能力1:勒索攻击快速预警

从勒索攻击的视角出发,关注攻击事前、攻击事中、攻击事后,做到事前应对勒索、提前感知,最大限度地降低风险的发生概率:

勒索威胁情报服务

在勒索情报平台感知范围内的客户风险预警,实时、精准。

勒索攻击性技术(蓝军)情报订阅服务

提供在野组织技战术情报,为客户蓝军提供技战术指导,帮助客户提升攻防演练作战能力,同时促进客户更有效地完成威胁模拟和验证,辅助确定风险和威胁的优先级。

核心能力2:勒索防护专项评估

边界防护评估

重点检查边界区域双向安全防御策略;边界场景目前主要评测的常见安全设备包括NF、 WAF,IPS 等。

内网渗透评估

从客户内部网络的计算机 A 模拟攻击计算机 B,即东西方向的网络模拟攻击,内网评估场景目前主要评测检测类安全产品,包括UTS, IDS,旁路的 IPS, WAF 等。

终端加固评估

自动化BAS设备会模拟攻击终端设备,检查终端安全软件是否可以防御和检测恶意软件和基于行为的攻击。终端场景目前主要评估终端安全类产品如EDR、EPP等。

勒索攻击模拟评估

内置常见勒索攻击用例和场景,支持对域名解析、勒索病毒落盘、勒索病毒执行、模拟执行等场景开展模拟验证,可以自定义选择攻击节点和目标节点、进行各种组合测试,以达到灵活验证。

核心能力3:常态化勒索攻击演练

以演代练、以练促防,助力防勒索安全建设。

场景设计

演练方案,明确演练场景类型、演练目的、描述。

演练组织架构

演练小组(攻击小组、应急小组、检测运维人员、业务部门、监管方、安全企业)。

演练流程

明确参与主体,结合安全预案梳理处置流程。

演练配套

演练涉及资产准备、演练工具准备(防护软件、攻击工具等)、演练涉及环境准备。

演练场景

事件发生前、勒索事件发生、应急排查、故障恢复、演练上报、总结完善。

二、事中应急处置

核心能力4:勒索攻击应急响应

针对已经发生的勒索攻击,第一时间开展勒索攻击应急响应处置,进行应急响应服务。包括:

初始响应阶段

勒索软件的确认-通知高层管理者-通知法务团队-启动网络安全事件应急响应。

遏制阶段

识别受影响的主机-隔离受影响的主机-重置受影响的主机。

分析阶段

通过保存证据、识别勒索软件家族信息、确定攻击手段&感染途径,进行全面地分析。

补救措施阶段

将威胁指标添加到管理平台,运行防病毒防恶意软件扫描,修复已知漏洞,根除勒索病毒。

恢复阶段

将受感染的主机恢复到良好状态,通过备份恢复数据和策略配置。

最后,进行事件复盘。

核心能力5:勒索病毒隔离阻断

勒索攻击最主要的一个环节,就是终端侧的攻击。绿盟一体化终端安全管理系统(NSFOCUS Unified Endpoint Security Management System, 简称UES)依托绿盟自主研发的终端异常行为分析引擎及高效精准的威胁情报数据,可有效检测APT攻击、勒索挖矿、僵木蠕、0Day漏洞等已知和未知威胁场景,同时提供快速响应措施阻断威胁蔓延,做好端侧实时有效的防护,防止勒索病毒的扩散。

Step1-“开门”

黑客攻击主机,设置 SSH后门来保持持久访问。充分应用 UES 网络威胁模型,是从网络安全角度检测主机安全,当前支持暴力破解,对主流破解方式如 SSH、RDP、SMB等可进行监控和发现,可区分出破解成功和持续破解等状态。提供持久化后门监测能力,对攻击者发起的反弹shell行为可提供检测及有效阻止。

Step2-“锚准”

执行powershell命令进行资产扫描,确定攻击目标。UES具有恶意样本检出功能。当前支持检测恶意程序、钓鱼程序、黑客程序、Powershell、Webshell、挖矿程序等。

Step3-“投毒”

利用命令和控制以及远程监控和管理软件,将文件推送到受感染的主机。UES勒索防护模型,对已知勒索病毒特征及家族进行准确识别,对未知勒索病毒通过主机行为分析+动态诱捕能力作为主动防御技术,采用部署诱饵文件,检测恶意程序加密诱饵文件这个行为特征来判断勒索行为。

Step4-“篡位”

禁用和卸载安全解决方案以及从web浏览器和本地安全系统服务进行权限升级。UES具有检测主机异常行为的功能,从恶意程序运行时所产生特征(当前进程名、进程命令行、父进程、注册表行为)等特征发现恶意操作。

Step5-“感染”

通过横向移动、数据渗透和勒索软件部署实现其他主机失陷,攻陷企业内网。基于零信任理念,采用智能自适应算法模型确定微隔离策略,对主机的入栈和出栈流量进行控制和审计,从而可以减少终端对外暴漏面,并可有效防止攻击的东西向扩散。

核心能力6:勒索病毒持续监控

从全局态势出发,基于机器学习和安全事件分析模型,实时分析上报的安全数据,预测网络中存在的安全隐患/重大风险并以可视化方式呈现,及时帮助客户识别勒索攻击并采取措施;多维度展示威胁事件、风险终端、攻击链、资产等统计信息,方便管理员日常管理。

三、事后清除威胁

核心能力7:数据恢复消除影响

数据加密是保护数据安全的通用做法,设置4种加密模式,可支持各类应用场景。强制加密:基于进程和文件类型的关系规则设置加密策略,可对所有文件强制加密保护,并且加解密过程无感知。智能加密:根据文件类型、文件属性、文件大小、文件内容制定识别规则,结合加密技术达到对重要数据的精准保护。明密结合:在保障核心数据全程加密的情况下(打开、编辑、另存等依然处于加密状态),允许一般数据明文存储(新建、编辑、保存等依然为明文)。按需加密:人可授权部分人员主动加密能力,对自主判断需要加密的数据进行加密处理。实现数据安全和灵活应用的完美结合。

在加密数据的同时,提供本地备份、远程备份和多版本备份能力,识别并防止被勒索病毒感染加密的文件覆盖正常的文件备份。面对双重勒索,无惧数据泄露风险,同时实现快速还原恢复数据,消除数据勒索影响。

核心能力8:勒索攻击溯源取证

在端点侧全面记录事件活动轨迹,关联事件的主机、恶意进程、进程文件的子/父级进程、进程运行时间、详细路径、安全属性、网络访问关系、相互调用关系多角度分析,迅速定位失陷主机并还原事件发生过程,形成完整事件证据链并构建完整威胁场景进行立体呈现。

核心能力9:启动勒索保险理赔

以风险共担的理念,与保险公司合作,创新性地推出了数据勒索保险。通过完整的保险采购、保险理赔与全生命周期的服务流程,确保勒索攻击防护的实时有效。

采购流程

1)销售 “保险+风险管控+服务”解决方案。

2)提供等级保护测评报告。

3)提供风险评估服务。

4)输出量化风险数据。

5)确认保费签订保单。

保险流程

核保阶段-承保阶段-理赔阶段。

服务流程

包括事前识别与降低、事中监控与发现、事后响应与补偿。